1.7亿枚BTT被盗只是开始 波场还将面临更高强度攻击?

波场dApp TronBank于4月11日凌晨00:17遭到假币攻击,1小时内被盗走约1.7亿枚BTT(价值约85万元人民币)。事件发生后, TronBank于11日上午10:15关闭了BTT服务页面,并表示对此次损失进行全额赔付。

但受此影响,TRX和BTT仍未摆脱双双下跌的趋势。截止晚间19:30,TRX24小时下跌超16%,BTT24小时下跌超14%。

事件发生后,DApp专家分析实际被盗数量大于1.7亿枚区块链;安全专家分析主要过失在于项目方。值得关注的是,假币攻击事件在区块链中很常见,Beosin(成都链安)甚至分析指出,波场可能将面对更高强度的攻击。

1小时损失85万

据PeckShield态势感知平台数据显示:4月11日凌晨00:17,TCX1Cay开头的黑客,创建了大量BTTX假币,并于凌晨00:25至01:00之间向多个地址转入共计4,000万个BTTX代币,并把假的BTTX洗成真BTT进而对TXHFhq开头的BTTBank游戏合约实施攻击。截止目前,BTTBank共计损失1.8亿BTT。

PeckShield安全人员初步分析认为:黑客采用假币攻击方式,通过调用BTTBank智能合约的invest函数,之后调用多次withdraw函数取出BTT真币。PeckShield安全人员初步分析认为,这是继TransferMint漏洞之后,一种新型的具有广泛性危害的漏洞,会威胁到多个类似DApp合约的安全,在此提醒TRON合约开发者应警惕此类安全风险。

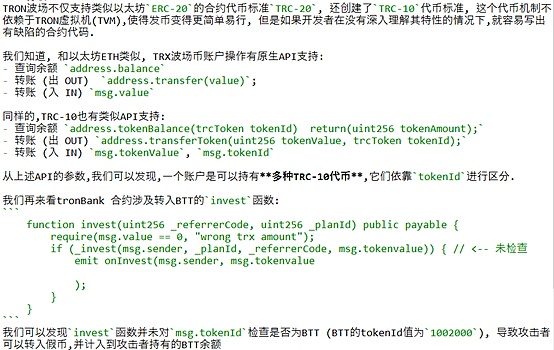

降维安全实验室对此次攻击涉及的合约代码问题进行分析

降维安全实验室提醒:此次TronBank "假币"事件,除了项目方安全开发经验欠缺外,还因为`TRC-10`是个新生事物,官方文档并没有给出详细的开发指导。希望未来波场项目方,更多的关注官方的开发文档,开发者在开发过程中,偏重的是项目的构建,因此最终代码应该交由专业的安全公司进行审计,多方合作,更好的保护用户的权益。

所有数字货币在早期都出现过严重的安全事故,BTC,ETH,EOS无一例外,从另外一个角度来讲,正是因为社区活跃度高,才引发了黑客的关注, 希望波场借此事件,可以更茁壮的成长。

黑客“假币攻击”手法提走真币BTT

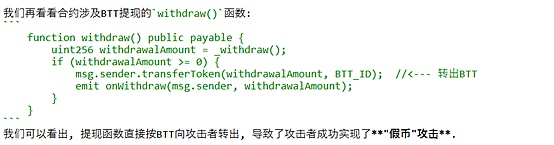

慢雾发布TronBank “假币攻击”手法技术分析称:TRC10 是 TRON 区块链本身支持的技术代币标准,没有 TRON 虚拟机(TVM)。TRC10 提供了 2 个新参数:tokenValue、tokenId,msg.tokenvalue 表示当前 msg 调用中的标记值,默认值为 0。 msg.tokenid 表示当前 msg 调用中的标记 id,默认值为 0。tokenId 也是 Odyssey_v3.2 中的新功能。它可以在帐户中名为 assetV2 的新地图字段中找到。 使用 GetAccount(Account)获取 tokenId 及其值。 TokenId 由系统从数字 1_000_001 开始设置。 创建新的 TRC10 代币时,数字加 1 并设置此代币的 ID。 TronBank 合约在 invest 函数内没有判断 msg.tokenid 导致任意的代币(假币)转入,合约都以为是真币 BTT。然后攻击者再调用 withdraw 从合约中提取真币 BTT。

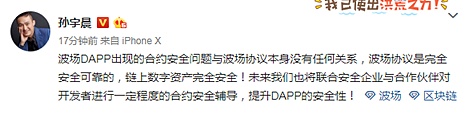

孙宇晨称此事与波场协议本身没有任何关系

事件发生后,孙宇晨发微博表示,波场DAPP出现的合约安全问题与波场协议本身没有任何关系,波场协议是完全安全可靠的,链上数字资产完全安全!未来我们也将联合安全企业与合作伙伴对开发者进行一定程度的合约安全辅导,提升DAPP的安全性。

值得一提的是,北京链安安全专家hardman指出,本次发生的假币漏洞不是个例,类似的事件已经在其它公链发生过多起,主要分为假充值漏洞和假币漏洞。假充值漏洞如usdt、以太坊假充值漏洞,假币漏洞如eos公链上的多个dapp曾经也发生过假币漏洞。在这里需要说明的是,目前所有的假币漏洞或者假充值漏洞都是由于开发者代码编写不当导致的,公链和代币本身并没有漏洞。

此外,近期波场TRON主网络迭代版本问世,孙宇晨还曾发推称:波场主网Odyssey v3.5.1版本现已发布,更新版本对事务和同步模块进行了重组。使用新的 RocksDB, 用户可以备份其块数据, 而无需将正在运行的节点置于暂停状态。

波场竞猜类游戏TronWow亦遭攻击 波场还将面对更高强度的攻击?

值得注意的是,4月10日23点02分,PeckShield安全盾风控平台DAppShield监控到,黑客向波场竞猜类游戏TronWow发起1,203次攻击,共计获利2,167,377个TRX。目前该DApp已经暂停运营。

PeckShield安全人员初步分析认为,黑客每次投注20TRX,回报1,940个TRX,共计投注23,004个TRX,回报超94倍。随机数攻击的方式目前普遍存在于EOS DApp生态,目前来看此类攻击有逐渐向TRON生态蔓延的趋势。

结合此次假币攻击事件,Beosin(成都链安)也发布预警:根据成都链安区块链安全态势感知系统Beosin-Eagle Eye检测发现,近期针对波场项目方的攻击测试频率开始上升并已造成实际损失,黑客团队未来可能将攻击重点转向波场,波场公链的DApp市场高度繁荣但一直未曾遭到过eos公链级别的高强度攻击,攻击者目前主要是将其他公链上已成熟的攻击方式迁移到波场并进行大范围攻击测试,寻找安全防护较为薄弱的合约,此阶段后,攻击者可能更进一步深度挖掘波场本身可能被利用的机制,进行更高强度和威胁的攻击。

黑客攻击频发 适当安全措施势在必行

伴随着加密市场的逐步回暖,黑客攻击事件频次进入高发时期。

4月10日,DVP区块链安全监测系统TronEye检测到一起攻击事件:在2019-04-08 19:23:12至2019-04-09 12:21:30期间,在有多个攻击者针对一款基于Tron的代币(IseriCoin)发起了攻击,黑客利用合约漏洞凭空给自己账户增发了巨量的IseriCoin代币,该代币在kiwidex交易所上架,目前已经暂停交易。

4月9日,据降维安全实验室(johnwick.io)报道,黑客针对知名钱包Electrum服务器发起了拒绝服务(DoS)攻击。黑客使用了超过140000台计算机的僵尸网络对Electrum的节点发起攻击,并同时部署了恶意节点。当用户连接这些恶意节点,并使用旧版Electrum发送交易,则会提示用户更新“携带后门的客户端”。如果用户按照提示安装了此客户端,则私钥会遭到窃取,所有数字资产将丢失。据Electrum官方消息,目前已有数百万美金的数字货币遭窃取。降维安全实验室在此建议使用Electrum钱包的用户,请通过官方网站更新到最新版客户端,切勿使用提示信息中的链接进行更新。

据媒体消息指出,世界经济论坛(WEF)近日发布了一份关于区块链网络安全的报告。报告指出,大多数数据泄露并不是由黑客的技术水平造成的,而是由于没有采取适当的安全措施而导致的。世界经济论坛进一步声称,尽管攻击者会破坏区块链,但他们更经常试图利用或破坏区块链的部署。世界经济论坛表示,领导层在区块链的安全方面发挥着作用。报告称,网络安全应该被视为一门核心的领导学科,世界经济论坛建议区块链相关公司的负责人应设立一个网络安全领导职位,并确保该职位有足够的权力采取必要的行动。(本文专业分析综合自Beosin(成都链安)、PeckShield态势感知平台、慢雾、北京链安安全专家hardman、降维安全实验室)

浪花财经

浪花财经